Windows Active Directory Integration

Benutzerkonzept: AD-Benutzer versus PROXESS-Benutzer

Als Systemadministrator sollten Sie alle Anwender, die mit PROXESS arbeiten, organisatorisch in zwei Benutzerkategorien unterteilen.

1. Benutzer mit Windows-Authentifizierung

Für diese Anwender übernimmt der Systemadministrator die Benutzerdaten des Windows Active Directory und vermeidet hierdurch eine doppelte Administration in Windows und PROXESS. Übernommene AD-Benutzer wählen bei der Anmeldung an PROXESS die Authentifizierungsoption

"Windows" im Anmeldedialog des jeweiligen Moduls. Damit werden die Windowsanmeldedaten automatisch an PROXESS übergeben. Empfehlenswert ist es dabei, in den jeweiligen Moduleinstellungen den Anmeldedialog für AD-Benutzer nach der ersten

Anmeldung zu unterdrücken.

Jedoch haben Mitglieder dieser Kategorie keinen Zugriff auf Hochsicherheitsdatenbanken, also solche mit aktivierter Hochsicherheit und Verschlüsselung. Damit soll verhindert werden, dass AD-Benutzer durch eine einfache Zuordnung in eine AD-Gruppe auf Windows-Ebene automatisch auch Zugriffsrechte auf besonders schützenswerte Dokumente und Daten in PROXESS erhalten, ohne dass diese explizit in PROXESS bekanntgegeben werden müssen. In der Praxis trifft dies wahrscheinlich die Mehrheit der Anwender, die z. B. nicht Mitglied der Geschäftsleitung oder des Personalbereichs sind und so auch keinen Zugriff auf besonders geschützte Daten benötigen. Für diese Benutzer kann durch die Windows Active Directory Integration eine doppelte Administration vermieden werden und damit eine Arbeitserleichterung für den Systemadministrator erreicht werden. Außerdem automatisiert sich für den Anwender die Anmeldung an den PROXESS-Modulen.

Alle Schritte zur Windows Active Directory Integration in PROXESS sind in diesem Kapitel beschrieben.

Warnhinweis

|

|

Die Authentifizierung über Windows ermöglicht keinen Zugriff auf „gesicherte“ Datenbanken, also solche mit aktivierter Hochsicherheit und Verschlüsselung. Auf solche Datenbanken können ausschließlich entsprechend berechtigte Benutzer der internen

PROXESS-Benutzerverwaltung zugreifen.

|

2. Benutzer mit PROXESS-Authentifizierung

Mitglieder dieser Kategorie können auf Hochsicherheitsdatenbanken (z. B. eine Personaldatenbank) zugreifen, wenn Sie mit den erforderlichen

Zugriffsrechten in PROXESS ausgestattet sind. In der Praxis betrifft dies wahrscheinlich einen kleineren Kreis von Benutzern (z. B. Geschäftsleitung/ Personalabteilung).

Diese Benutzer werden direkt in PROXESS angelegt und verwaltet. Bei der Anmeldung an PROXESS wählt der Anwender die Authentifizierungsoption "PROXESS" und gibt seinen PROXESS-Benutzernamen und sein Kennwort ein.

Alle Erläuterungen zur internen PROXESS-Gruppen und -Benutzerverwaltung finden Sie im Kapitel "Benutzerverwaltung".

Warnhinweis

|

|

Vermeiden Sie Benutzer mit "doppelter Identität" als Windows-AD-Benutzer und als PROXESS-Benutzer. Anwender sollten sich grundsätzlich an allen PROXESS-Modulen mit ein- und derselben Authentifizierung anmelden, um so für sich selbst

eine einheitliche Daten- und Zugriffsbasis zu gewährleisten.

|

Bitte lesen Sie unbedingt zuerst die Ausführungen im vorhergehenden Kapitel: Benutzerverwaltung - Konzept und Überblick.

Schritt für Schritt: Windows Active Directoy-Integration

1. Schritt: Windows-Authentifizierungsgruppe anlegen

Erstellen Sie eine Windows-Authentifizierungsgruppe für PROXESS in der Verwaltung des Windows Active Directory. Der Name hierfür ist frei wählbar. Wählen Sie z. B. den Gruppennamen "PROXESS" oder wie im unten aufgezeigten Beispiel auch einen

anderen Namen. In dieser Gruppe werden alle Windows-Benutzer gesammelt, die mit PROXESS arbeiten sollen. Fügen Sie daher zu dieser Gruppe alle Windows-Benutzer hinzu, die mit PROXESS arbeiten und sich in PROXESS über die automatische Windows-Authentifizierung anmelden sollen. Am besten arbeiten Sie auf Gruppenebene und fügen alle Windows-Gruppen hinzu, die mit PROXESS arbeiten sollen. Alle Mitglieder einer solchen Gruppe werden so automatisch zur Authentifizierungsgruppe hinzugefügt. Die Verwaltung über Gruppen erleichtert

Ihnen auch die spätere Administration und Pflege des Systems. Neu hinzukommende Benutzer werden dann über ihre Windows-Gruppenzugehörigkeit automatisch auch Mitglied der Authentifizierungsgruppe für PROXESS. Eine Windows-Gruppenhierarchie wird in

PROXESS dabei nicht übernommen. Es werden Benutzer der Gruppen und Untergruppen gleichstufig übernommen.

Als erstes legen Sie in der Verwaltung des Windows Active Directory eine Windows-Gruppe zum Beispiel mit dem Namen "LBF Jeder" an. Diese soll in unserem Beispiel als Windows-Authentifizierungsgruppe für PROXESS dienen.

Im nächsten Schritt fügen Sie dort die Windows-Gruppen "LBF Verkauf", "LBF Einkauf", "LBF Finanzbuchhaltung", "LBF Geschäftsleitung" zur neu erstellten Gruppe "LBF Jeder" hinzu. Nun haben sie alle Benutzer

für die spätere AD-Integration in die zentrale Authentifzierungsgruppe für das PROXESS-System übernommen.

Warnhinweis

|

|

Die Mitgliedschaft eines Windows-Benutzers in der Authentifizierungsgruppe ist eine unbedingte notwendige Voraussetzung für die spätere Vergabe von PROXESS-Zugriffsrechten für diesen Benutzer.

|

2. Schritt: Windows-Authentifizierung in PROXESS aktivieren

Öffnen Sie nun das Programm PROXESS Registry Setup aus der Programmgruppe PROXESS und wählen Sie diese neue Gruppe im Menü Document Manager/Benutzeranmeldung unter dem Eintrag "Authentifzierungsgruppe"

aus. Vorab müssen Sie dafür die Option "Windowsdomäne" im Abschnitt "Externes Benutzersystem" aktivieren. (siehe auch Dokumentation zum PROXESS Registry Setup)

Beispiel: Wählen Sie die in Schritt 1 angelegte Gruppe "LBF Jeder" als Authentifizierungsgruppe aus.

|

|

Greifen Sie für die PROXESS Authentifizierungsgruppe auf keinen Fall auf bestehende interne Windows-Benutzergruppen, wie z. B. "Jeder" zurück. Da PROXESS regelmäßig die Benutzergruppen synchronisiert, führt dies bei einer größeren

Anzahl von Benutzerkonten zu Performance-Problemen.

Um dies zu vermeiden, legen Sie, wie unter Punkt 1 beschrieben, auf jeden Fall eine PROXESS-Gruppe an, die Sie dann im obenstehenden Dialog als Authentifizierungsgruppe auswählen.

|

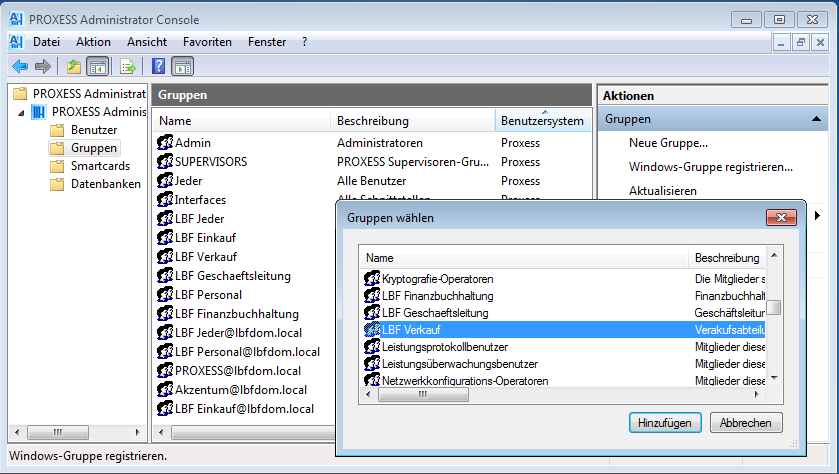

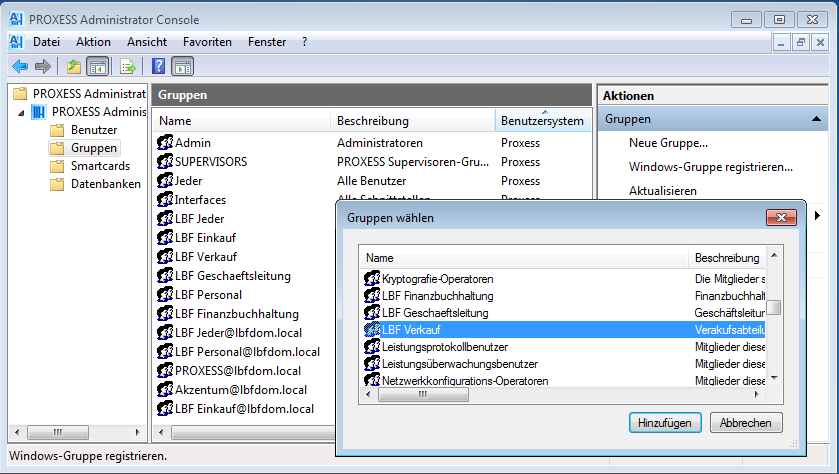

3. Schritt: Windows-Gruppen registrieren und Benutzer in PROXESS übernehmen

Verbinden Sie sich jetzt wieder in der PROXESS Administrator Console mit dem gewünschten PROXESS-System und wählen Sie den Knotenpunkt "Gruppen". Wählen Sie im Menü "Aktion" den Menüpunkt Windows-Gruppe registrieren.

Abb.: Registrierung einer Windows AD-Gruppe in PROXESS

Wählen Sie nun all die Windows-Gruppen hinzu, die mit PROXESS arbeiten sollen. Durch die Registrierung der ersten Windows-Gruppe werden alle Benutzerdaten dieser Gruppenmitglieder in die PROXESS- Benutzerliste übernommen. Mit der ersten Registrierung

einer Windows-Gruppe wird automatisch auch die zentrale Windows-Authentifizierungsgruppe und deren Mitglieder mit in die Benutzerverwaltung der PROXESS Administrator Console übernommen. Übernommene Windows-Benutzer und Windows-Gruppen werden in der Übersicht in der Spalte "Benutzersystem" mit dem Eintrag "Windows" gekennzeichnet.

Beispiel:

Wählen Sie die Windows-Gruppen "LBF Verkauf", "LBF Einkauf", "LBF Finanzbuchhaltung", "LBF Geschäftsleitung" zur Registrierung in PROXESS aus. Die Gruppe "LBF Jeder" wird automatisch mit übernommen.

Nun übernimmt das PROXESS-System automatisch alle Anmeldedaten der Gruppenmitglieder. Dieses können Sie in der PROXESS-Benutzerübersicht überprüfen.

4. Schritt: PROXESS Rechte vergeben

Vergeben Sie den registrierten Windows-Gruppen nun die gewünschten PROXESS-Zugriffsrechte.

|

|

Eine Vergabe von Rechten ist nur für Mitglieder der angesprochenen Gruppe gültig, die auch Mitglied der oben genannten Windows-Authentifizierungsgruppe sind (siehe oben).

|

5. Schritt: Einen neuen Windows-Benutzer hinzufügen

Sind die oben genannten Schritte 1- 4 wie im Beispiel beschrieben ausgeführt, so wird ein neuer Windows-Benutzer über seine Gruppenzugehörigkeit automatisch in die PROXESS Benutzerverwaltung übernommen. Durch die Zuordnung zu einer Windows-Gruppe erhält

er auch automatisch die für seine Windows-Gruppe vorgesehenen PROXESS-Zugriffsrechte. Voraussetzung ist dabei wieder, dass seine Windows-Gruppe Teil der Windows-Authentifizierungsgruppe ist.

Fazit: Eine gesonderte Benutzer- und Rechteverwaltung für PROXESS ist damit nicht mehr notwendig.